Шема фейге фиата шамира и ее применение в криптографии

Современный мир требует безопасности и надежности в сфере электронной идентификации. Всё больше людей пользуются онлайн-сервисами, где необходимо проверять личность и подтверждать свои действия. Тут на сцену выходит шема Фейге Фиата Шамира, одна из самых совершенных систем электронной идентификации.

Предложенная Ади Шамиром, Леонардом Фейге и Амосом Фиатом в 1985 году, эта система предоставляет надежность и безопасность многофакторной аутентификации. Одним из преимуществ использования этой схемы является отсутствие необходимости хранить пароли на сервере, что делает ее устойчивой к хакерским атакам.

Основная идея шемы Фейге Фиата Шамира состоит в том, чтобы вместо передачи личной информации использовать математические задачи. Пользователь предоставляет свое имя и пароль, и система создает некие «вызовы» на основе этих данных. Пользователь должен решить эти задачи и, если ответы совпадают с ожидаемыми результатами, аутентификация считается успешной.

Метод Фейге Фиата Шамира доказал свою надежность и эффективность на практике. Он может быть использован в различных сферах, где требуется высокая степень безопасности, например в электронной коммерции, банковском секторе, идентификации пользователей в онлайн-сервисах и т.д. Благодаря своей надежности, эта схема получила широкое признание в мире информационных технологий и является одной из основных систем электронной идентификации.

Что такое Шема Фейге Фиата Шамира

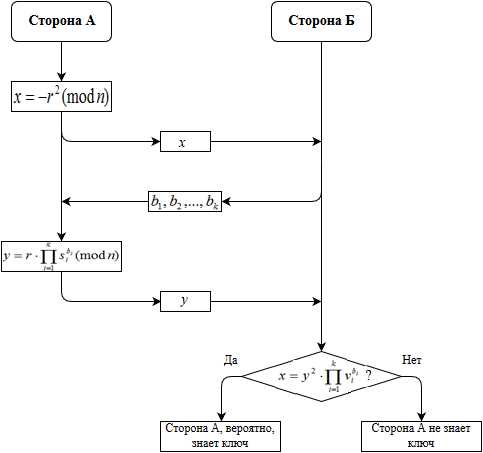

Принцип работы ШФФШ основан на коммуникации между двумя сторонами: проверяющим (верификатором) и авторизующим (пользователем). Целью проверки является установление легитимности идентификации пользователя без необходимости раскрытия секретных данных.

Процесс идентификации:

- Пользователь выбирает секретное число и генерирует открытый ключ, отправляя его верификатору.

- Верификатор генерирует случайное число (вызов) и отправляет его пользователю.

- Пользователь вычисляет свой ответ, основываясь на вычислениях с использованием его секретного числа и вызова, и отправляет его обратно верификатору.

- Верификатор производит проверку правильности ответа пользователя, сравнивая его с собственносгенерированным ответом.

- Если ответ совпадает, верификатор признает пользователя действительным.

ШФФШ обладает рядом преимуществ, включая отсутствие необратимой передачи секретной информации по сети и возможность использования обычных вычислений вместо сложных алгоритмов.

Важно отметить, что широкое применение ШФФШ нашло в системах аутентификации и электронном голосовании, и она считается одной из самых безопасных и надежных систем.

Принцип работы системы электронной идентификации

Система электронной идентификации, основанная на шеме Фейге Фиата Шамира (FFS), предлагает совершенное решение для проверки личности и аутентификации пользователей. Она позволяет предоставить доступ к информации только тем лицам, которые действительно имеют право на это.

Основная идея FFS состоит в использовании математической задачи, которая служит основой для создания уникальной системы идентификации. Для начала создается публичная база данных, состоящая из определенного количества чисел. Каждое число представляет собой секретный ключ пользователя. Затем используется система передачи данных с открытым ключом, где публичная база данных используется для аутентификации пользователей.

Пользователь, желающий получить доступ к определенной информации, отправляет запрос на сервер. Сервер, в свою очередь, отправляет пользователю случайное число (вызываемое «вызовом»). Пользователь использует свой секретный ключ, чтобы вычислить ответ на вызов и отправляет его обратно на сервер. В ответ сервер проверяет тот факт, что вычисленный ответ совпадает с ожидаемым, и, если все условия выполняются, предоставляет доступ к информации.

Преимущества системы Фейге Фиата Шамира:

1. Безопасность: Шифрование идентификации основано на математических задачах, что делает систему крайне сложной для взлома.

2. Простота: Не требуется использование сложных алгоритмов или биометрических данных для идентификации пользователя. Процесс аутентификации является достаточно простым.

3. Эффективность: Система работает быстро и без запаздываний, что позволяет ускорить процесс идентификации и предоставить быстрый доступ к информации.

Недостатки системы Фейге Фиата Шамира:

1. Одноразовая идентификация: После успешной аутентификации пользователя необходимо пройти процесс снова для доступа к другим ресурсам или информации.

2. Зависимость от секретных ключей: Если секретные ключи пользователя попадают в руки злоумышленника, это может привести к возможному нарушению безопасности системы.

| Преимущества | Недостатки |

|---|---|

| Безопасность | Одноразовая идентификация |

| Простота | Зависимость от секретных ключей |

| Эффективность |

Основные компоненты Шемы Фейге Фиата Шамира

Протокол регистрации используется для регистрации пользователей и создания их идентификационных данных. В ходе этого протокола, пользователь создает уникальный идентификационный номер и генерирует свой закрытый ключ. Этот закрытый ключ остается только у пользователя и никогда не передается по сети.

Протокол идентификации используется для проверки подлинности пользователя при входе в систему. При идентификации, сервер отправляет случайное число пользователю, которое называется вызовом. Пользователь генерирует ответ на вызов, используя свой закрытый ключ, и отправляет его обратно на сервер. Сервер проверяет правильность ответа и, если он совпадает с ожидаемым значением, считает пользователь подтвержденным и предоставляет доступ к системе.

База данных пользователей хранит идентификационные данные всех зарегистрированных пользователей. В ней хранятся уникальные идентификационные номера и связанные с ними публичные ключи. Только сервер имеет доступ к базе данных пользователей и может выполнять операции проверки подлинности и идентификации.

| Протокол регистрации | Протокол идентификации | База данных пользователей |

|---|---|---|

| Регистрация пользователей | Проверка подлинности пользователей | Хранение идентификационных данных пользователей |

| Создание идентификационного номера | Отправка вызова пользователю | Хранение связанных с идентификационными номерами публичных ключей |

| Генерация закрытого ключа | Генерация ответа на вызов | Защита данных от несанкционированного доступа |

Преимущества использования системы электронной идентификации

Система электронной идентификации, основанная на шеме Фейге Фиата Шамира, предлагает ряд значительных преимуществ:

1. Безопасность: Одним из наиболее важных преимуществ системы является высокий уровень безопасности. Благодаря использованию криптографических методов, аутентификация данных происходит без возможности подделки.

2. Возможность удаленной идентификации: Система позволяет проводить идентификацию удаленно, без необходимости физического присутствия пользователя. Это удобно и позволяет сократить время и затраты на процесс идентификации.

3. Простота использования: Для прохождения идентификации пользователям требуется только предоставить информацию, необходимую для аутентификации. Процесс осуществляется в несколько шагов и не вызывает сложностей.

4. Эффективность: Система позволяет снизить количество мошеннических действий и предотвратить несанкционированный доступ к ресурсам.

5. Гибкость: Шема Фейге Фиата Шамира позволяет применяться в различных сферах, таких как электронная коммерция, финансовые услуги, государственные и коммерческие системы.

6. Сохранение конфиденциальности: В системе электронной идентификации используются алгоритмы шифрования, которые обеспечивают сохранение конфиденциальности информации.

Все эти преимущества делают систему электронной идентификации на основе шемы Фейге Фиата Шамира одной из самых надежных и эффективных в сфере электронной безопасности и подтверждения личности.

Примеры применения Шемы Фейге Фиата Шамира

Банковские транзакции: ШФФШ может использоваться для подтверждения личности клиента при осуществлении онлайн-банкинга. Благодаря этому протоколу, клиент может аутентифицировать себя перед банком без необходимости раскрывать свои личные данные и пароль.

Доступ к компьютерным системам: ШФФШ может быть использован для аутентификации пользователей перед получением доступа к компьютерным системам, таким как электронная почта или удаленный рабочий стол. Это обеспечивает безопасный и удобный способ проверки личности пользователя без необходимости ввода паролей.

Учет и контроль доступа: ШФФШ может использоваться для учета и контроля доступа в организациях, где необходимо ограничить доступ к определенным помещениям или информации. С помощью этой шемы можно установить, что только уполномоченные сотрудники получат доступ к конфиденциальной информации или ограниченным зонам.

Идентификация в смарт-контрактах: ШФФШ может быть использована для идентификации участников в блокчейн сетях и смарт-контрактах. Это позволяет установить подлинность и отсутствие подмены участников в процессе выполнения транзакций или соглашений.

Онлайн-голосование: ШФФШ может быть применена для обеспечения безопасности и конфиденциальности при онлайн-голосовании. Благодаря этой шеме, каждый голосующий может проверить, что его голос был учтен, без раскрытия своей личности.

Это только некоторые примеры применения Шемы Фейге Фиата Шамира. Ее универсальность и безопасность делают ее потенциально полезной во многих других областях, где требуется электронная идентификация.

Безопасность системы электронной идентификации

Шема Фейге Фиата Шамира представляет собой совершенную систему электронной идентификации, обладающую высоким уровнем безопасности. Это обеспечивается использованием асимметричных криптографических алгоритмов, которые гарантируют конфиденциальность и целостность передаваемых данных.

Одним из ключевых моментов безопасности системы является отсутствие передачи секретного ключа между сторонами. Вместо этого используется взаимное доказательство подлинности, основанное на математических функциях.

При использовании Шемы Фейге Фиата Шамира необходимо следить за безопасностью синхропосылки, так как она является одним из ключевых компонентов системы. Если злоумышленник узнает синхропосылку, то он сможет подделать подлинность идентификационных данных. Поэтому рекомендуется регулярно менять синхропосылку и применять сильные алгоритмы генерации случайных чисел.

Важно также обеспечить защиту от атак на протокол и подбора значений идентификационных данных. Для этого следует использовать достаточно большие случайные числа и применять алгоритмы хэширования.

В целом, Шема Фейге Фиата Шамира обеспечивает высокий уровень безопасности системы электронной идентификации, однако при реализации необходимо учитывать все возможные угрозы и применять современные методы защиты информации.

Ограничения использования Шемы Фейге Фиата Шамира

- Расстояние между участниками: данная шема предполагает, что коммуникация между участниками идет без препятствий. Если расстояние между участниками слишком велико или имеет препятствия, между ними может возникнуть сбои в передаче данных, что может привести к ошибкам в процессе идентификации.

- Количественные ограничения: шема Фейге Фиата Шамира имеет ограничения на количество участников и их взаимодействие. Если требуется идентифицировать большое количество участников или организовать сложную сеть взаимодействия, данная шема может быть неэффективной и вызвать сложности в управлении.

- Уязвимости: как и любая другая система, шема Фейге Фиата Шамира имеет свои уязвимости. Например, атаки с использованием подбора ключей могут подорвать безопасность системы. Также возможны такие уязвимости, как отслеживание передачи информации или использование фальшивых идентификационных данных.

- Использование нескольких идентификационных факторов: шема Фейге Фиата Шамира основана только на одном идентификационном факторе — личности пользователя. Если требуется более надежная система идентификации с использованием нескольких идентификационных факторов, таких как пароль и биометрические данные, данная шема может быть недостаточной.

Учитывая эти ограничения, важно анализировать конкретные требования и конкретную ситуацию перед применением шемы Фейге Фиата Шамира. В некоторых случаях она может быть эффективным и надежным решением для электронной идентификации, в то время как в других случаях могут быть предпочтительны другие методы и схемы идентификации.